L’11 Febbraio ricorre la Giornata Mondiale dedicata alla sicurezza delle reti internet. La cyber-sicurezza non è di certo un argomento nuovo ma è una tematica di estrema importanza e sempre più presa in considerazione da aziende e persone singole.

Le iniziative e le attività organizzate durante questa giornata tracceranno un bilancio dell’anno passato e analizzeranno tutte le problematiche sulla sicurezza informatica. Una fotografia a 360° che indica progressi fatti e fino a dove si è arrivati come livelli di sicurezza. Internet è molto comodo per gli infiniti servizi disponibili: IoT, cloud, e-commerce, ecc. L’offerta di servizi è in costante aumento, così come il numero di cyber attacchi e di minacce. I dati di tutti noi sono beni particolarmente ambiti alla pari della valuta ottenuta tramite le truffe online. Nessuno di noi è sicuro al 100% quando usufruisce della rete; sia singole persone che aziende sono sotto tiro. Occorre quindi prestare sempre attenzione, allargare le proprie conoscenze riguardo a tutti i rischi e agire in modo proattivo per cercare di arginare le minacce. Iniziamo a delineare il panorama dello scorso anno analizzando la situazione.

L’e-commerce

La fornitura di beni a livello digitale ha migliorato notevolmente la customer experience rispetto a dieci anni fa ma il sistema, come siamo abituati a utilizzarlo oggi, genera alcune problematiche che, se sottovalutate, possono davvero diventare estremamente negative. L’universo dell’e-commerce di nuova generazione ha creato un nuovo modello commerciale, che utilizza anche l’IA per favorire fattori come il custom engagement, migliorare il customer journey e generare offerte mirate. Questo nuovo schema, per poter funzionare sempre meglio, necessita di un’infinità di dati significativi, i quali crescono esponenzialmente di giorno in giorno. Queste informazioni non sono numeri o lettere a caso, sono i nostri dati personali che devono essere trattati secondo le norme GDPR, per garantire sicurezza e privacy. Forse tendiamo a dimenticare che nella vita di tutti i giorni ciascuno di noi continua a produrre senza rendersene conto numerosi dati che vengono ceduti a soggetti terzi che ne traggono profitto. Quante volte per “pura combinazione” abbiamo ricevuto telefonate spam da parte di fantomatici fornitori di energia, telefonia o servizi, pochissimi giorni dopo aver effettuato un acquisto o dopo aver fatto una transazione in rete?

Quando questa mole di dati non viene trattata in modo corretto possono accadere fatti gravi. I dati e le informazioni sono oramai una valuta parallela ed è quindi logico prevedere l’aumento del numero di attacchi informatici che va di pari passo con l’aumento della quantità di dati.

Le aziende

Lo stesso discorso si può fare per le aziende che vengono attaccate non solo allo scopo di rubare i dati. Gli hacker che prendono di mira una realtà aziendale preferiscono sempre utilizzare l‘approccio “mordi e fuggi”, ossia apparire, attaccare, estorcere una certa quantità di denaro (raramente esorbitante) e sparire velocemente una volta ottenuto il richiesto. Se per i privati lo scopo degli attacchi è la sottrazione di dati sensibili, per le aziende invece i target sono il blocco della produzione come anche la criptazione dei dati, risultando in entrambi i casi impossibile proseguire coi normali flussi di lavoro. Ecco perché la maggior parte delle aziende preferisce pagare un riscatto ai cyber-criminali, piuttosto che dover sostenere un ben più costoso fermo macchine e non avere nemmeno la sicurezza di riuscire a ripartire entro breve. Ad ogni modo con un semplice data breach si possono avere conseguenze imprevedibili che vanno, come detto, dal blocco della produzione al blocco delle vendite online passando attraverso a tutte le problematiche relative.

Il Data Breach: quando le conseguenze vanno oltre

Il data breach è un incidente di sicurezza in cui dati sensibili, protetti o riservati vengono consultati, copiati, trasmessi, rubati o manipolati da un soggetto non autorizzato. La violazione in questione può manifestarsi in vari modi, da una perdita accidentale di informazioni, alla divulgazione illecita dovuta a un accesso non autorizzato da parte di soggetti estranei o, peggio ancora, al blocco della rete aziendale con furto dei dati e richiesta di denaro. Negli ultimi tempi sono moltissimi i casi di data breach che hanno colpito le più svariate realtà in ogni settore. Non si tratta solo di fermo produttivo e/o dati criptati: quando a seguito di un attacco informatico vengono divulgati dati di milioni di clienti, è qui che per un’azienda iniziano i guai seri che possono in alcuni casi avere conseguenze disastrose.

Il trattamento dei dati è complementare alla cyber-sicurezza

Considerato il numero di attacchi sempre crescente, i dati conservati da un’azienda devono essere messi sullo stesso livello di importanza rispetto alle linee produttive come anche la filiera commerciale. Per un brand il trattamento corretto dei dati della propria clientela non può più essere preso alla leggera e considerato come una predita di tempo puramente burocratica. I dati non devono più essere percepiti come bene “commerciabile”. La fiducia dei clienti verso un brand passa anche sotto l’aspetto della protezione delle proprie informazioni. Ogni azienda che vuole aumentare la sua reputazione non dovrebbe tralasciare questa tematica, fondamentale tanto quanto la qualità dei propri prodotti e dei servizi al cliente.

Il panorama dei cyberattacchi negli ultimi due anni

La situazione dell’anno appena concluso mostra uno scenario in evoluzione, che evidenzia come la tipologia di attacchi resta più o meno inalterata mentre a cambiare sono gli strumenti e gli obiettivi.

Stando alle cifre raccolte dal Barometro Cybersecurity 2019, che mette a confronto la situazione del biennio 2018-19, il panorama degli attacchi alla rete si sta frazionando in varie tipologie di argomento. Il 70% degli attacchi verso le aziende viene effettuato allo scopo di sottrarre dati dei clienti affiliati, mentre quasi il 40% è coperto dall’acquisizione dei piani strategici e poco meno (36%) è riferito a dati finanziari. Solo il 17% del furto di informazioni riguarda la ricerca e sviluppo aziendale.

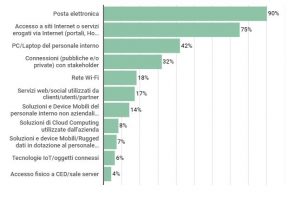

Interessante anche l’analisi della provenienza degli attacchi: secondo il Barometro Cybersecurity 2019 la mail risulta ancora il veicolo di maggiore diffusione, attestandosi all’ 83%, scendendo di 7 punti rispetto al 2018. Da notare comunque le tecnologie IoT, queste ultime utilizzate sempre più massivamente dall’industria produttiva, le quali sono state strumento usato per attaccare nel 7% dei casi, subendo un logico aumento dell’1% dal 2018. La tipologia di minaccia maggiore resta sempre il phishing che si attesta all’83% scendendo del 7% rispetto al 2018, seguito dal Malware al 69% (il quale era al 75% due anni fa). Il social engineering resta invece stabile al 42%.

Da queste cifre si può notare come stia crescendo la consapevolezza di chi utilizza la rete e dei rischi che può comportare. Le cifre della ricerca del biennio 2018-19, danno l’idea dei primi risultati di tutti i provvedimenti presi per predisporre le giuste difese allo scopo di attenuare il più possibile la riuscita degli attacchi. Il nuovo decennio digitale, sarà caratterizzato da grandi investimenti da parte delle aziende verso la cybersecurity e verso sistemi sempre più sicuri.

Fonte: Barometro Cybersecurity 2019

Cybersecurity: valutazione, organizzazione e norme

Nonostante qualche timido progresso il percorso verso l’innalzamento dei livelli di cyber-sicurezza è ancora lungo e molte realtà non hanno ancora compreso l’importanza fondamentale. Giusto per fare un esempio: due aziende che operano l’una nell’e-commerce e l’altra nella produzione automatizzata; la prima potrebbe essere vittima di furto di dati sensibili di ogni singolo cliente, mentre la seconda potrebbe rischiare il blocco dei propri sistemi di produzione. Ad ogni modo il primo passo concreto è la valutazione dei rischi reali legati al proprio ambito operativo seguito dall’analisi del livello di vulnerabilità dall’esterno. Purtroppo, gli attacchi informatici stanno diventando sempre più sofisticati e nulla deve essere lasciato al caso, anche un semplice dettaglio tralasciato può diventare la backdoor perfetta per dare accesso agli hacker e causare grossi problemi.

Una volta predisposti i giusti accorgimenti, il tema della sicurezza dei dati deve entrare a far parte del DNA dell’impresa. L’organizzazione di un’azienda deve coinvolgere ogni business unit che abbia in qualche modo a che fare con l’utilizzo delle informazioni sensibili presenti nei flussi di lavoro, in quanto ogni risorsa deve essere a conoscenza dei possibili rischi a cui può sottoporre l’azienda in caso di inadempienza o semplice distrazione. Inoltre, lo scorso anno in Europa, sono state implementate normative specifiche che innalzano gli standard dei livelli di sicurezza riguardo agli accessi su sito (e-commerce, home banking, ecc.) da parte dei consumatori così come agli “addetti ai lavori”.

La cybersecurity parte da noi stessi

Sono noti i numerosi casi di gestione errata o superficiale dei dati sensibili da parte di alcuni social network, ma non per questo essi vanno percepiti come la causa di ogni male; moltissimi dei nostri dati sono stati ceduti negli anni passati ad aziende terze, direttamente dai detentori dei dati, per meri scopi di lucro.

Ma è possibile generare dati senza volerlo? Decisamente sì. Infatti, ogni giorno usando lo smartphone e mediante la geo-localizzazione rendiamo nota la nostra posizione, quando siamo in compagnia di qualcuno e per quanto restiamo assieme in un determinato locale, quando commentiamo o quando pubblichiamo un post, quando mettiamo un like a una foto e così via. L’autorizzazione al trattamento dei dati genera invece informazioni che vengono fornite con il proprio consenso, che viene richiesto obbligatoriamente nel caso di acquisti on-line e accesso all’home banking. Queste azioni, all’apparenza innocue, permettono alla rete tramite cookies, browser fingerprint, e altri tipi di tracker, la tracciatura con discreta precisione del nostro profilo arricchendolo di informazioni, che così ottenute risultano appetibili per tutti gli scopi, sia leciti (basta fare caso alle chiamate “urticanti” da parte dei call center ogni volta che autorizziamo il trattamento dati) come anche illeciti. Anche in questo caso, e stiamo parlando della sfera privata ed individuale, occorre fare molta attenzione prima di lasciare informazioni in rete, poiché sotto attacco potremmo essere anche noi oltre alle aziende.